La spintronique, un domaine de recherche en plein essor, suscite un intérêt croissant pour ses nombreux avantages potentiels par rapport à l’électronique...

Tenez vous au courant de l’actualité énergétique & environnementale…

Vous êtes un nouveau lecteur sur Enerzine.com ? inscrivez-vous à la lettre d’information bi-hebdomadaire. 📰 Vous êtes une entreprise et 🚀 vous voulez faire connaître un service ou un produit auprès de notre lectorat ?

Les dernières actualités

Un nouveau microscope pour explorer l’infiniment petit

Les microscopes à infrarouge moyen offrent une alternative intéressante aux techniques de microscopie traditionnelles, permettant...

Consulter

Matériaux 2D magnétiques et hydrogène : un duo prometteur

Les matériaux bidimensionnels magnétiques, composés d’une ou de quelques couches atomiques, n’ont été découverts que...

Consulter

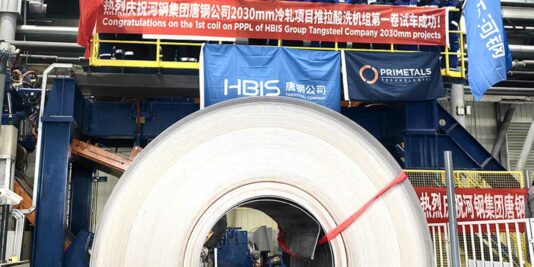

Sidérurgie : la plus grande ligne de décapage push-pull au monde

L’industrie sidérurgique est en constante évolution, cherchant à améliorer ses processus de production pour répondre aux...

Consulter

Quand l’oxydo-réduction booste les performances...

Les chercheurs de l’Institut d’ingénierie chimique de l’Académie des sciences de la province du Guangdong et de...

ConsulterLa synthèse de l’ammoniac à basse température : une avancée...

La production d’ammoniac, un composé essentiel utilisé dans les engrais, pourrait bientôt devenir plus écologique grâce à une découverte réalisée par une équipe de...

Impression 3D : des capteurs laser pour une évaluation 100% fiable

Les chercheurs de l’Université de Bristol ont développé une nouvelle approche mathématique pour optimiser la conception et le déploiement de capteurs à ultrasons...

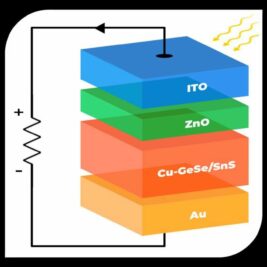

Cellules solaires à couches minces de type kestérite : une efficacité...

Les cellules solaires à couches minces de type kestérite, composées de matériaux comme le cuivre, le zinc et l’étain, offrent des avantages en termes...

La Norvège face à un défi titanesque : colmater ses 2000 puits de...

La transition énergétique mondiale vers des sources d’énergie plus durables soulève de nombreuses questions quant à la gestion des anciens puits de pétrole et de...

20% de cendres dans vos briques pour réduire votre facture...

Les briques sont un élément essentiel de la construction, mais leur production traditionnelle peut avoir un impact négatif sur l’environnement. Des ingénieurs de...

Une batterie au sodium qui se charger rapidement en quelques secondes

Les batteries sodium-ion suscitent un intérêt croissant en raison de l’abondance du sodium par rapport au lithium. Les limitations actuelles de ces batteries...

Des effets quantiques observés dans des films d’or de 40...

La luminescence des métaux, un phénomène connu depuis des siècles, suscite un regain d’intérêt dans la communauté scientifique. Une équipe de chercheurs de...

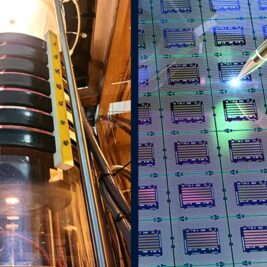

TriEye et Vertilas s’unissent pour un capteur SWIR haute...

L’alliance entre TriEye, développeur israélien de caméras, et Vertilas, spécialiste allemand des diodes laser, a permis la création d’un capteur innovant à...

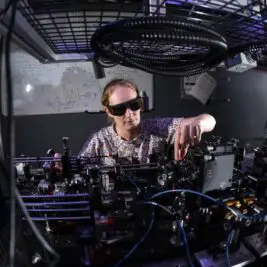

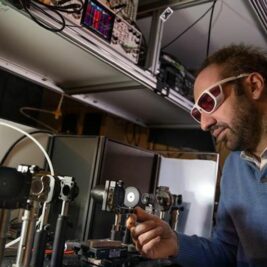

Des chercheurs japonais ouvrent la voie aux lasers du futur

Les chercheurs du centre de recherche Riken au Japon ont franchi une nouvelle étape vers le développement et l’utilisation pratique des lasers attosecondes. Cette...

Spot, le quadrupède high-tech qui automatise les mesures 3D

Les chercheurs de l’Institut Fraunhofer pour l’optique appliquée et l’ingénierie de précision (IOF) ont développé un scanner 3D mobile innovant, le...

Des composés fluorescents révèlent une pollution invisible des eaux

Les composés fluorescents blanchissants, également connus sous le nom d’azurants optiques, sont omniprésents dans les détergents modernes. Ces substances, capables...

Un convertisseur DC-DC atteint une efficacité record de 98,3%

Les chercheurs de l’Université de Kobe et de l’Université nationale Chung Hsing ont développé un nouveau convertisseur de puissance DC-DC qui se distingue...

Des fibres avec une conductivité électrique 1,3 fois supérieure

Les dispositifs portables, comme les montres connectées et les lunettes de réalité augmentée, sont en train de bousculer le domaine de la santé et du travail à distance...

Des chercheurs repoussent les limites des condensateurs

Les condensateurs électrostatiques, composants essentiels de l’électronique moderne, sont au cœur d’une étude révolutionnaire menée par une équipe de...

Réseau quantique : les chercheurs franchissent une étape décisive

La communication quantique à longue distance est un défi majeur pour le développement de réseaux quantiques destinés au calcul distribué et à la communication sécurisée...

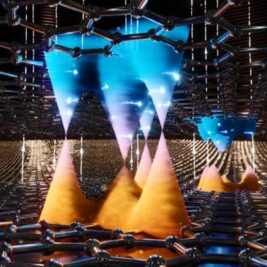

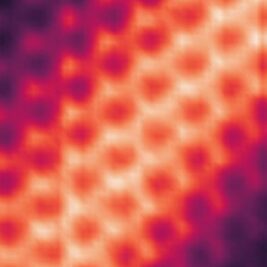

Le graphène bicouche : un matériau aux propriétés déconcertantes

Une équipe internationale de chercheurs, dirigée par l’Université de Göttingen, a démontré expérimentalement que les électrons dans le graphène bicouche naturel se...

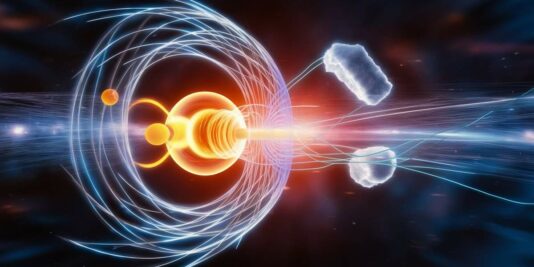

Créer une île paradisiaque dans un réacteur de fusion

La fusion nucléaire, source d’énergie propre et inépuisable, suscite un intérêt croissant dans la communauté scientifique. Les chercheurs du Princeton Plasma...

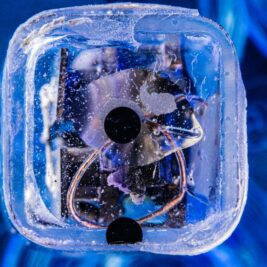

23 millisecondes : le temps record de mémoire atteint par le tambour...

Les chercheurs de l’Institut Niels Bohr de l’Université de Copenhague ont développé une nouvelle méthode pour créer une mémoire quantique. Un petit tambour...

Les technologies clés de l’intelligence énergétique dans les...

L’avènement de l’intelligence énergétique représente une révolution dans la façon dont les bâtiments et les industries utilisent et gèrent cette ressource...

Un centre high-tech pour relever les défis énergétiques de demain

Le Centre pour la chimie de l’énergie et de l’environnement de Iéna (CEEC Iéna) de l’Université de Iéna (Allemagne) suscite de grandes attentes avant...

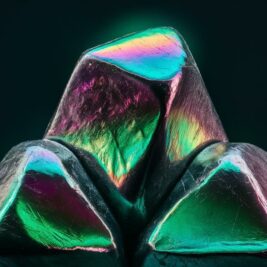

La SCIA, moteur de l’innovation dans les semi-conducteurs aux USA

Le carbure de silicium (SiC), un matériau semi-conducteur composé d’atomes de silicium et de carbone arrangés en cristaux, est de plus en plus essentiel aux...

Découverte d’une méthode pour un graphène nanocellulaire parfait

Le graphène, matériau aux propriétés exceptionnelles, ne cesse de susciter l’intérêt de la communauté scientifique depuis sa découverte en 2004. Ses applications...

Comprendre la gestion technique du bâtiment et son utilité

Dans un contexte de réchauffement climatique et de hausse du coût de l’énergie, la mise en place d’un système de gestion technique du bâtiment devient incontournable...

L’hydrogène naturel, une énergie illimitée cachée sous nos pieds ?

L’hydrogène naturel, présent dans les poches souterraines de la croûte terrestre, suscite un intérêt grandissant en tant que source d’énergie potentiellement...

Un filtre intelligent de 10 000 pixels pour un traitement visuel inédit

Les chercheurs travaillant sur la prochaine génération de technologies informatiques visent à apporter de la lumière dans ce domaine, au sens propre comme au figuré...

L’espoir d’un traitement innovant pour les troubles...

Des chercheurs américains ont mis au point un stimulateur cérébral implantable de la taille d’un petit pois, une avancée technologique qui pourrait révolutionner...

Des absorbeurs solaires efficaces même à 1000°C : le pari de chercheurs

Les dispositifs solaires thermiques ont le potentiel de transformer la façon dont nous chauffons nos maisons et produisons de l’énergie à grande échelle. Une...

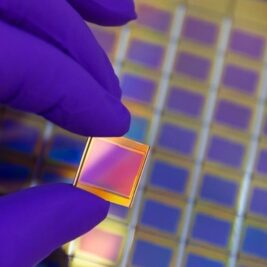

Un matériau promet une efficacité quantique de plus de 190 % dans les...

Des chercheurs américains ont développé un matériau qui démontre le potentiel d’augmenter considérablement l’efficacité des panneaux solaires. Ce nouveau...

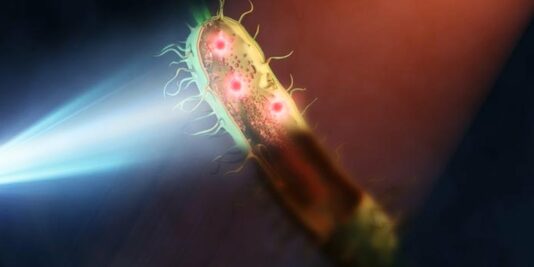

Première mondiale : le magnétisme induit à température ambiante

Des chercheurs européens ont réussi à démontrer pour la toute première fois comment la lumière laser peut induire un comportement quantique à température ambiante et...

Batteries sodium : un processus 10 fois plus efficace

La transition vers des sources d’énergie plus respectueuses de l’environnement nécessite également des batteries rechargeables efficaces pour stocker cette...

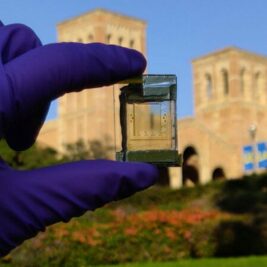

Filtration : les vides nanométriques, un atout insoupçonné

Les vides, ou espaces vides, existent au sein de la matière à toutes les échelles, de l’astronomique au microscopique. Une nouvelle étude menée par des chercheurs...

Imprimer l’inconnu : quand l’IA déchiffre les matériaux...

L’impression 3D a connu un essor considérable ces dernières années, mais les matériaux plastiques utilisés par ces imprimantes pour créer des objets restent...

Des ingénieurs US conçoivent un réseau de distribution d’énergie...

L’intégration des énergies renouvelables dans le réseau électrique représente un défi majeur pour les opérateurs de réseau et les fournisseurs d’électricité...

L’hydrogène, futur de nos réservoirs de pétrole ? Sandia mène...

Les réservoirs de grès poreux, autrefois remplis de pétrole et de gaz naturel, pourraient bientôt devenir des sites de stockage pour un combustible sans carbone :...

Les montres connectées bientôt capables de mesurer les calories brûlées

La mesure précise des calories brûlées lors d’une activité physique est un défi de taille pour les appareils portables tels que les smartphones et les montres...

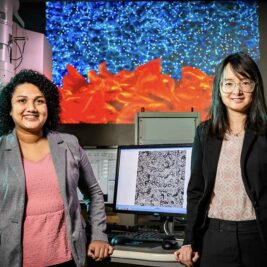

Première visualisation d’un état quantique à résolution atomique

Les chercheurs ont réussi à capturer pour la première fois des images à résolution atomique d’un état d’interface chiral, un phénomène quantique exotique qui...

Des nano-membranes inspirées de la nature pour un avenir durable

La conversion du dioxyde de carbone en composés utilisables grâce à l’énergie solaire, tout en produisant simultanément de l’hydrogène, est l’ambitieux...

L’IA du futur se cache dans le cerveau minuscule des papillons

Les papillons Heliconius, malgré leur cerveau minuscule, sont capables de prendre des décisions basées sur plusieurs signaux sensoriels simultanés, une prouesse que les...

57 millions $ d’économies en 15 ans : le pari renouvelable du...

L’Antarctique, continent hostile et isolé, abrite depuis longtemps des stations de recherche scientifique. Parmi elles, la station Amundsen-Scott du pôle Sud, où...

Réseaux neuronaux à pointes : l’avenir du calcul inspiré du...

Les chercheurs en neuromorphique s’efforcent de concevoir des systèmes de calcul aussi performants que le cerveau biologique, en particulier le cerveau humain, qui...